Composants

SKOOR Engine

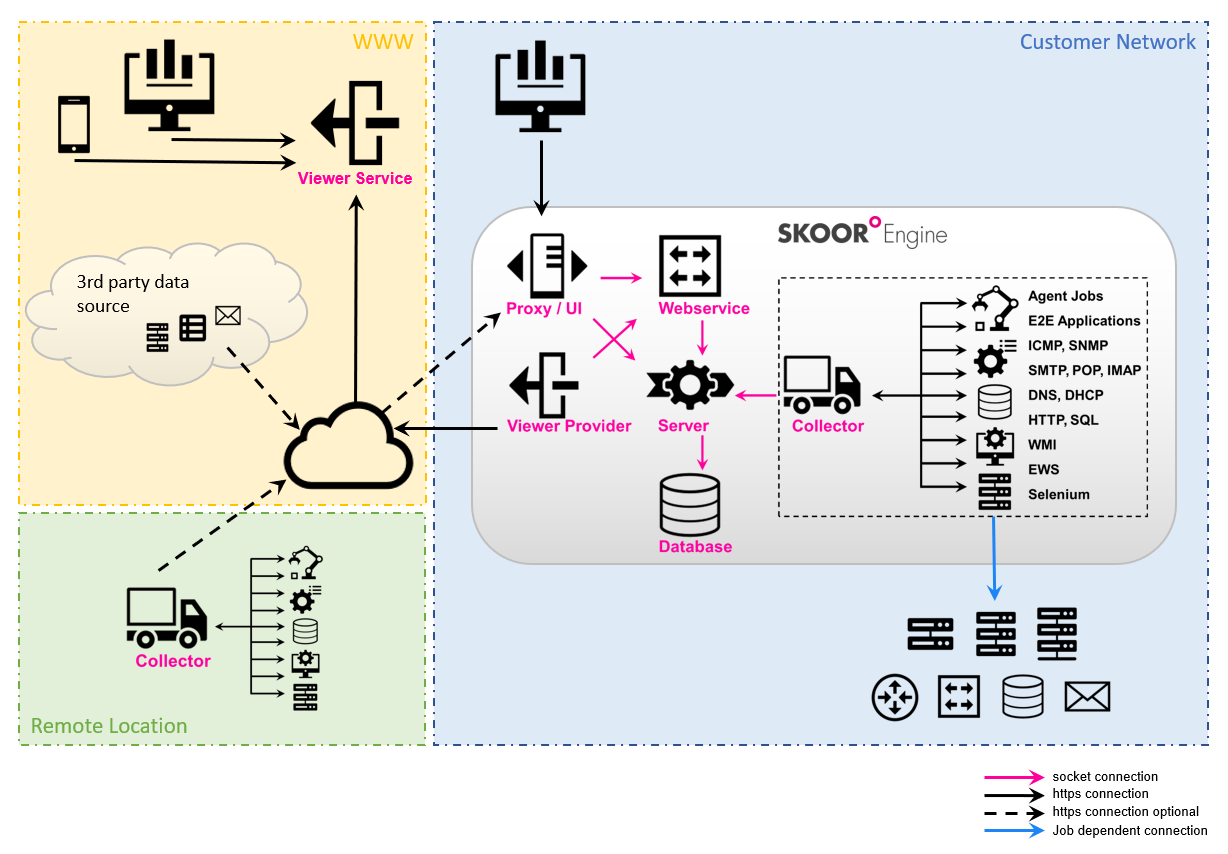

L'architecture du SKOOR Engine comprend les composants suivants :

SKOOR Engine server

Base de données de configuration et d'historique (PostgreSQL)

Server Web (apache)

SKOOR Engine Collector

Il s'agit du composant qui effectue activement les mesures sur les appareils gérés.

Par défaut, le SKOOR Engine dispose de son propre collecteur d'

collector-locals.Des collecteurs externes supplémentaires peuvent être connectés pour effectuer des tâches de surveillance dans des segments de réseau distants et transmettre leurs résultats de mesure via un seul port TCP au composant serveur SKOOR Engine. Ces collecteurs externes fonctionnent dans un système d'exploitation indépendant distinct.

Chaque collecteur reçoit des directives de mesure du server.

Chaque collecteur exécute divers sous-processus pour chaque type de plugin (par exemple, ICMP, HTTP, etc.).

SKOOR Engine Agent

Peut être installé sur les servers surveillés.

Cet agent surveille le processeur, la mémoire, la carte d'interface réseau, les processus, etc.

Les agents sont disponibles pour divers systèmes d'exploitation (Windows, Linux, FreeBSD, Solaris, etc.).

Le collecteur émet des mesures sur les agents via un seul port TCP et récupère les résultats.

La communication cryptée peut être activée pour les agents fonctionnant sous Windows.

SKOOR Engine EEM (Enduser Experience Monitoring) qui exécute des transactions utilisateur synthétiques sur des PC Windows

Les outils tiers peuvent transmettre leurs données au collecteur à l'aide de différentes méthodes.

Les données peuvent être récupérées à partir d'un collecteur à partir d'un outil tiers via HTTP, FTP, SCP ou d'autres protocoles réseau.

Un client de base de données peut être utilisé/installé sur le collecteur pour exécuter des requêtes sur des bases de données distantes.

Les données sont transmises au collecteur à l'aide, par exemple, de tâches parsefile, execute ou fetchfile.

SKOOR Auth

SKOOR Auth fournit un mécanisme d'authentification aux autres composants SKOOR.

Il peut authentifier :

Les utilisateurs SKOOR locaux gérés par le SKOOR Engine

Les utilisateurs externes gérés par un Active Directory à l'aide de LDAP.

Les utilisateurs externes gérés par un fournisseur d'authentification utilisant OpenID Connect

SKOOR Webservice

Le SKOOR Webservice connecte les tableaux de bord à SKOOR ou à d'autres sources de données. Pour ce faire, il consolide les ensembles de données provenant de différents adaptateurs et les fournit aux tableaux de bord selon une API REST bien définie.

SKOOR Dashboard

Il s'agit du cœur de l'application SKOOR Dashboard. Outre son rôle d'éditeur de tableaux de bord, il peut également être utilisé comme Dashboard Viewer.

Certaines fonctionnalités (par exemple, l'édition des tableaux de bord) ne sont disponibles que dans l'éditeur de tableaux de bord, car l'application doit communiquer directement avec le SKOOR Webservice.

L'éditeur de tableaux de bord nécessite une connexion directe au SKOOR Webservice.

Pour utiliser l'éditeur de tableaux de bord, un utilisateur SKOOR valide est requis.

SKOOR Dashboard Viewer

Le Dashboard Viewer peut être utilisé lorsque les tableaux de bord doivent être accessibles à des personnes externes. Le Dashboard Viewer ne nécessite aucune connexion directe au SKOOR Webservice. Au lieu de cela, le Dashboard Viewer recueille ses données auprès du Viewer Service, qui lui-même reçoit ses données du Viewer Provider. Grâce à ce flux de données unidirectionnel, les aspects suivants, en partie liés à la sécurité, sont couverts :

Il n'est pas nécessaire d'établir une connexion entre la zone démilitarisée (DMZ) et le réseau interne. La connexion ne doit être possible qu'entre le Viewer Provider et le service Web SKOOR (HTTP/s), entre le Viewer Provider et le service de visionneuses (HTTP/s) et, bien sûr, entre l'application Web Dashboard Viewer et le Viewer Service (HTTP/s).

Pour utiliser le SKOOR Dashboard Viewer, aucun utilisateur SKOOR n'est requis.

Il n'est pas possible d'effectuer des manipulations sur les objets SKOOR. De par sa conception, le flux de données est limité aux opérations de lecture. Les seules manipulations de données possibles sont la configuration du mot de passe de l'utilisateur et l'envoi de messages d'accès et de journalisation des erreurs.

Le Viewer Service peut être placé dans une zone démilitarisée (DMZ) ou même au sein du réseau d'un client.

L'intégrité des données entre le Viewer Provider et le Viewer Service est assurée par une signature HMAC du contenu.