Komponenten

SKOOR Engine

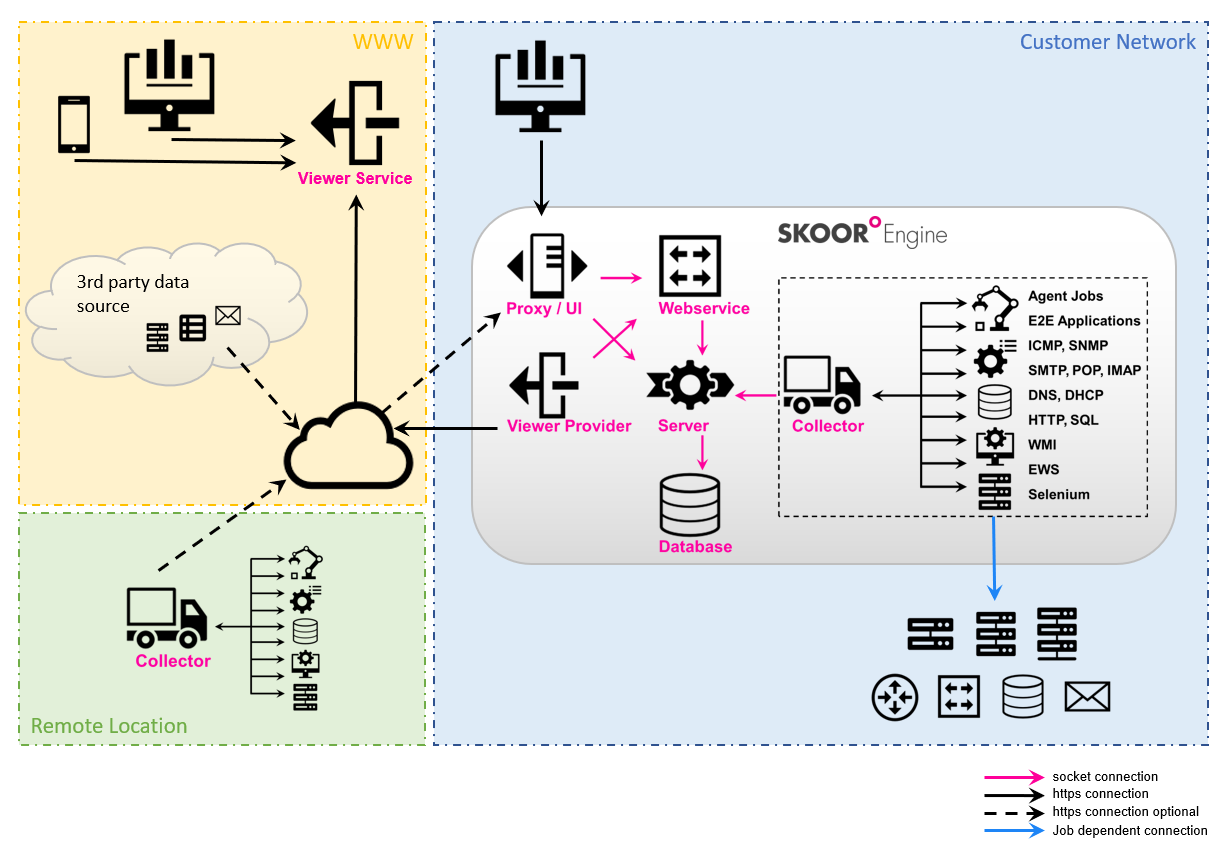

Die Architektur der SKOOR Engine besteht aus den folgenden Komponenten:

SKOOR Engine Server

Konfigurations- und Verlaufsdatenbank (PostgreSQL)

Webserver (Apache)

SKOOR Engine Collector

Dies ist die Komponente, die aktiv Messungen an den verwalteten Geräten durchführt.

Standardmäßig verfügt die SKOOR Engine über einen eigenen Kollektor namens „

collector-local”.Es können zusätzliche externe Collectors angeschlossen werden, die Überwachungsaufgaben in entfernten Netzwerksegmenten ausführen und ihre Messergebnisse über einen einzigen TCP-Port an den SKOOR Engine-Server übermitteln. Diese externen Collectors laufen in einem separaten, unabhängigen Betriebssystem.

Jeder Kollektor erhält Messanweisungen vom Server.

Jeder Kollektor führt verschiedene Unterprozesse für jeden Plugin-Typ aus (z. B. ICMP, HTTP usw.).

SKOOR Engine Agent

Kann auf überwachten Servern installiert werden.

Dieser Agent überwacht die CPU, den Arbeitsspeicher, die Netzwerkkarte, Prozesse usw.).

Agenten sind für verschiedene Betriebssysteme verfügbar (Windows, Linux, FreeBSD, Solaris ...).

Der Kollektor gibt Messungen über einen einzigen TCP-Port an die Agenten aus und ruft die Ergebnisse ab.

Für Agenten, die unter Windows laufen, kann eine verschlüsselte Kommunikation aktiviert werden.

SKOOR Engine EEM (Enduser Experience Monitoring), der synthetische Benutzertransaktionen auf Windows-PCs ausführt

Tools von Drittanbietern können ihre Daten über verschiedene Methoden in den Kollektor einspeisen.

Daten können von einem Drittanbieter-Tool über HTTP, FTP, SCP oder andere Netzwerkprotokolle von einem Kollektor abgerufen werden.

Ein Datenbank-Client kann auf dem Kollektor verwendet/installiert werden, um Abfragen an Remote-Datenbanken auszuführen.

Die Daten werden beispielsweise mithilfe von Parsefile-, Execute- oder Fetchfile-Jobs an den Kollektor übermittelt.

SKOOR Auth

SKOOR Auth bietet einen Authentifizierungsmechanismus für andere SKOOR-Komponenten.

Es kann Folgendes authentifizieren:

Lokale SKOOR-Benutzer, die von der SKOOR Engine verwaltet werden

Externe Benutzer, die von einem Active Directory unter Verwendung von LDAP verwaltet werden.

Externe Benutzer, die von einem Authentifizierungsanbieter unter Verwendung von OpenID Connect verwaltet werden

SKOOR Webservice

Der SKOOR Webservice verbindet die Dashboards mit SKOOR oder anderen Datenquellen. Dazu konsolidiert er Datensätze aus verschiedenen Adaptern und stellt sie den Dashboards gemäß einer genau definierten REST-API zur Verfügung.

SKOOR Dashboard

Dies ist das Herzstück der SKOOR Dashboard-Anwendung. Es dient nicht nur als Editor für Dashboards, sondern kann auch als interaktiver Dashboard Viewer verwendet werden.

Bestimmte Funktionen (z. B. das Bearbeiten von Dashboards) sind nur im Dashboard-Editor verfügbar, da die Anwendung direkt mit dem SKOOR Webservice kommunizieren muss.

Der Dashboard-Editor benötigt eine direkte Verbindung zum SKOOR Webservice.

Um den Dashboard-Editor nutzen zu können, ist ein gültiger SKOOR-Benutzer erforderlich.

SKOOR Dashboard Viewer

Der Dashboard Viewer kann verwendet werden, wenn Dashboards für externe Personen zugänglich sein müssen. Der Dashboard Viewer benötigt keine direkte Verbindung zum SKOOR Webservice. Stattdessen bezieht der Dashboard Viewer seine Daten vom Viewer Service, der seinerseits seine Daten vom Viewer Provider erhält. Durch diesen unidirektionalen Datenfluss werden die folgenden, teilweise sicherheitsrelevanten Aspekte abgedeckt:

Es ist keine Verbindung von der DMZ zum internen Netzwerk erforderlich. Die Verbindung muss nur vom Viewer Provider zum SKOOR-Webdienst (HTTP/s), vom Viewer Provider zum Viewer Service (HTTP/s) und natürlich von der Dashboard Viewer-Webanwendung zum Viewer Service (HTTP/s) möglich sein.

Für die Nutzung des Dashboard Viewers ist kein SKOOR-Benutzer erforderlich.

Es ist nicht möglich, Manipulationen an SKOOR-Objekten vorzunehmen. Der Datenfluss ist konstruktionsbedingt auf Lesevorgänge beschränkt. Die einzigen möglichen Datenmanipulationen sind das Festlegen des eigenen Benutzerpassworts und das Senden von Zugriffs- und Fehlerprotokollmeldungen.

Der Viewer Service kann innerhalb einer DMZ oder sogar innerhalb des Netzwerks eines Kunden platziert werden.

Die Datenintegrität zwischen Viewer Provider und Viewer Service wird durch eine HMAC-basierte Signatur des Inhalts gewährleistet.