Types d'authentification des utilisateurs

Plusieurs méthodes d'authentification utilisateur sont disponibles pour se connecter à l'interface Web SKOOR Engine :

Authentification locale

Authentification via LDAP ou Active Directory à l'aide d'un nom d'utilisateur et d'un mot de passe

Authentification via LDAP ou Active Directory sur la base de l'appartenance d'un utilisateur à un groupe LDAP/Active Directory spécifique

Connexion basée sur un jeton de fournisseur d'authentification externe (OIDC), tel que Keycloak ou Azure AD

L'authentification locale est toujours disponible. Cependant, les autres méthodes ne sont disponibles que si la configuration correspondante a été préparée sur le système.

Utilisateur authentifié localement

Les informations d'identification de ce type d'utilisateur sont stockées dans la base de données locale SKOOR Engine. Il s'agit du type d'utilisateur par défaut. Un mot de passe ou une adresse e-mail valide doit être défini lors de la création d'un utilisateur authentifié localement.

Les opérations utilisateur suivantes ne peuvent être effectuées que par un utilisateur administrateur :

Modifier le rôle de l'utilisateur

Modifier le type d'utilisateur

Supprimer un utilisateur

Modifier l'appartenance du groupe de l'utilisateur

Un utilisateur authentifié localement peut être lié à des groupes d'utilisateurs associés à des utilisateurs gérés par LDAP, mais il n'hérite d'aucun des paramètres du groupe.

Utilisateur authentifié à distance

Pour authentifier un utilisateur par rapport à AD/LDAP, sélectionnez le paramètre Authentifié à distance dans la liste déroulante Type d'utilisateur. Le nom d'utilisateur doit être identique à celui utilisé dans le répertoire AD/LDAP. Même si les informations d'identification de l'utilisateur seront vérifiées par rapport à LDAP, un mot de passe initial doit tout de même être défini lors de la configuration d'un nouvel utilisateur authentifié à distance. Cependant, n'importe quel mot de passe peut être choisi.

Une fois l'utilisateur configuré et la connectivité réseau au serveur AD/LDAP disponible depuis SKOOR Engine, connectez-vous à l'interface Web de SKOOR Engine à l'aide des informations d'identification LDAP. Si la connexion réussit, le mot de passe initialement défini est remplacé par le mot de passe LDAP valide. Le mot de passe est mis en cache localement pour permettre la connexion en cas d'échec de la connexion au serveur LDAP.

La modification du mot de passe d'un utilisateur authentifié LDAP n'est pas prise en charge dans SKOOR Engine. Le mot de passe doit être modifié dans LDAP.

Les utilisateurs authentifiés localement existants peuvent être convertis en utilisateurs authentifiés LDAP

Les utilisateurs existants authentifiés par LDAP peuvent être convertis en utilisateurs authentifiés localement. Le mot de passe LDAP actuel sera enregistré et utilisé pour l'authentification locale.

Utilisateur géré par LDAP

Un utilisateur géré par LDAP n'est pas créé manuellement dans SKOOR Engine. Il est créé automatiquement dès qu'un utilisateur appartenant à un groupe spécifique du répertoire LDAP se connecte.

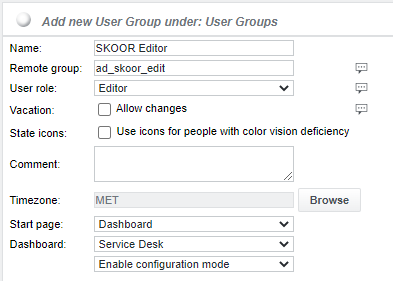

Lorsqu'un groupe d'utilisateurs SKOOR Engine est créé (voir la section Groupes d'utilisateurs), le nom du groupe LDAP doit être configuré en tant que groupe distant dans la boîte de dialogue Ajouter un nouveau groupe d'utilisateurs.

Une fois le nom du groupe distant saisi, des paramètres supplémentaires peuvent être configurés pour le groupe :

Définissez le rôle utilisateur requis pour le groupe LDAP. Vous pouvez également choisir une page d'accueil.

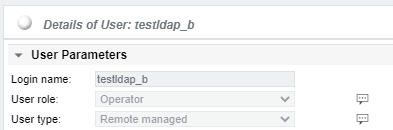

Lorsqu'un utilisateur tente de se connecter, une authentification est effectuée par rapport au server LDAP configuré. Si la connexion aboutit et que l'utilisateur est membre du groupe LDAP configuré, l'utilisateur est automatiquement créé en tant qu'objet sous /root /Users /Users :

Dans cet exemple, l'utilisateur testldap_b a été automatiquement créé en tant qu'utilisateur de type « Géré à distance ». L'utilisateur ne peut pas être modifié. Le nom complet, le numéro de téléphone et l'adresse e-mail sont fournis par le répertoire LDAP si les mappages correspondants sont configurés (voir Configuration de l'authentification LDAP ). Le compte utilisateur nouvellement créé est automatiquement ajouté au groupe d'utilisateurs LDAP SKOOR correspondant.

Si un utilisateur est membre de plusieurs groupes dans le répertoire LDAP et que ces groupes sont également configurés dans SKOOR Engine, l'objet utilisateur est lié à tous ces groupes. Il héritera des privilèges les plus élevés (par exemple, le rôle utilisateur Administrateur) des groupes liés.

Un utilisateur géré par LDAP ne peut pas être lié à d'autres groupes d'utilisateurs.

Un utilisateur géré par LDAP peut être supprimé manuellement (par les utilisateurs administrateurs) ou il est supprimé automatiquement après un nombre de jours prédéfini.

L'appartenance au groupe LDAP est déterminée à l'aide de l'attribut memberOf de l'utilisateur. L'attribut peut être modifié en éditant l'entrée ldap_item_group dans le fichier de configuration eranger-server.cfg.